Perché utilizzare un generatore di password?

La sicurezza digitale è una delle questioni più importanti, soprattutto in tempi in cui attacchi di hacker, fughe di dati e furti di identità sono diventati così comuni.

Per questo motivo, proteggere le informazioni online non è mai stato così importante. Le password sono la prima linea di difesa contro gli accessi non autorizzati, che si tratti di account e-mail, sistemi o social network. Sono molti i casi di persone che hanno subito l'hackeraggio dei propri account di social media da parte di gruppi malintenzionati.

Molti utenti sottovalutano l'importanza delle password per proteggere i loro ambienti online, utilizzando combinazioni deboli e facilmente identificabili (come le date di nascita), sequenze semplici (abcde, 123456) o ripetendo la stessa password su più servizi.

Avere password sicure e diverse può quindi essere una sfida per la creatività. Ecco perché abbiamo messo a disposizione questo generatore di password sicure.

Ma cosa sono le password sicure, come si può aumentare il livello di protezione e quali servizi possono aiutarvi nella vita di tutti i giorni?

Volete sapere cos'altro è importante? Proteggere il vostro email marketing da email non valide, email temporanee e spamtrap. Crea subito un account SafetyMails e controlla le tue e-mail.

In questa pagina è possibile vedere:

- Cosa rende forte una password.

- Come identificare le fughe di password.

- Strumenti e pratiche per migliorare la vostra sicurezza digitale.

Il valore delle password forti

Nel luglio 2024, un hacker ha pubblicato un file denominato "RockYou2024" contenente quasi 10 miliardi di password trapelate (BitDefender).

Le password sono la chiave principale per proteggere i dati da accessi non autorizzati sulle piattaforme digitali. Senza di esse, chiunque potrebbe leggere il contenuto delle vostre e-mail, accedere a documenti sensibili, ai conti bancari, alle conversazioni sulle app di messaggistica diretta, ai post sui social network e così via.

In altre parole, le password sono il primo livello di protezione della vostra vita digitale. And that's why this topic needs to be given due attention and importance. I criminali digitali cercano di decifrare le password e di ottenere l'accesso per applicare le loro truffe, apply their scamsattraverso attacchi di forza bruta, phishing e social engineering.

Ecco perché il primo livello di protezione, la password, deve essere sempre forte. Ma che cos'è una password forte e che cosa la rende tale?

Password forte: cos'è e come si fa?

Una password forte è una password che non può essere facilmente indovinata o decifrata. Pertanto, una password forte è costituita da una sequenza di caratteri in grado di vanificare i tentativi di decifrazione.

Affinché una password sia considerata forte, è importante considerare alcuni aspetti fondamentali:

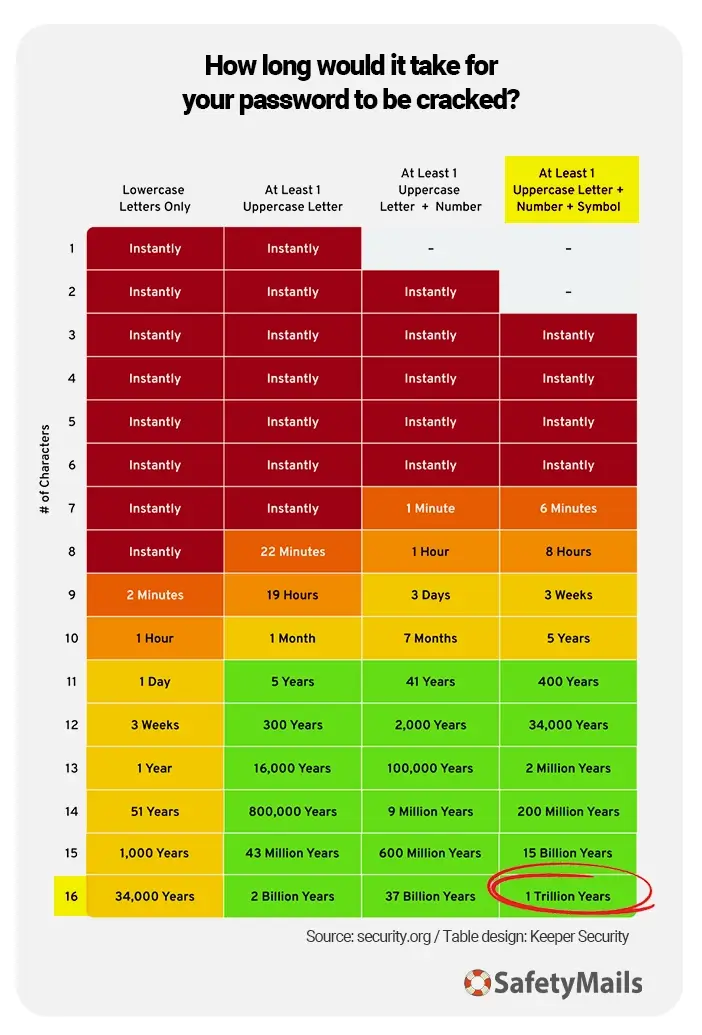

- Lunghezza: almeno 16 caratteri. Più caratteri ci sono, meglio è.

- Varietà: comprende lettere maiuscole, minuscole, numeri e simboli.

- Casualità: non seguono alcuna sequenza logica, come parole o numeri noti.

- Nessuna informazione personale: evitate nomi o date note, come i compleanni.

Per questo motivo, password come "123change", "johnny123" e "123456" sono considerate deboli e non sono consigliate. L'azienda NordPass ha un elenco di password comuni e facilmente indovinabili. Per dare un'idea, password come "12346" richiedono solo 1 secondo per essere decifrate e sono state identificate in accessi più di 3 milioni di volte.

D'altra parte, secondo Security.org, una password che segua le raccomandazioni fornite per la lunghezza, la diversità e la casualità potrebbe richiedere 1 trilione di anni per essere decifrata.

Un buon esempio di password sicura è “f9#ixLKk$fPX@0Rq”. Volete una password di questo tipo? Approfittate del generatore di password forti di SafetyMails.

Potete anche ottenere un nome di e-mail creativo con SafetyMails. Create il vostro nuovo account e-mail e proteggetelo con il nostro suggerimento di password sicure!

Naturalmente, le password forti sono le migliori, ma sono anche le più complicate da ricordare. Avere password diverse per tutti gli accessi rende il compito impossibile.

Ecco perché avere un gestore di password fa la differenza.

Gestori di password

Con così tante password da creare e gestire, affidarsi alla memoria può essere rischioso. È qui che i gestori di password possono essere estremamente utili. I gestori memorizzano e criptano (cosa molto importante) le vostre password, liberandovi dalla necessità di memorizzarle.

Vi aiuteremo a scegliere alcuni password manager gratuiti e a pagamento. Alcuni di essi offrono il supporto per desktop (Windows, macOS, Linux), smartphone (iOS, Android) ed estensioni del browser web.

10 suggerimenti di popolari gestori di password:

1. KeePass (Free)

- Descrizione: Gestore di password open source, ideale per gli utenti avanzati che preferiscono memorizzare le password in locale. Deve essere installato e non ha accesso online.

- Piattaforme: Windows, macOS, Linux (con estensioni del browser).

- Prezzo: gratuito.

- Sito web: keepass.info

2. LastPass ($)

- Descrizione: uno dei più noti gestori di password, offre archiviazione sicura delle password, riempimento automatico e generazione di password.

- Piattaforme: Windows, macOS, Android, iOS, estensioni del browser.

- Prezzi: gratuiti (limitati) o premium a partire da 3,00 dollari al mese o 18,00 dollari all'anno.

- Sito web: lastpass.com

2. RoboForm ($)

- Descrizione: offre facilità d'uso e un ottimo rapporto qualità-prezzo per utenti singoli e famiglie.

- Piattaforme: Windows, macOS, Android, iOS, estensioni del browser.

- Prezzi: gratuito o premium a partire da 18,00 dollari all'anno.

- Sito web: www.roboform.com

2. NordPass ($$)

- Descrizione: creato dagli sviluppatori di NordVPN, si concentra sulla sicurezza e sulla semplicità.

- Piattaforme: Windows, macOS, Android, iOS, estensioni del browser.

- Prezzi: gratuito (limitato) o premium a partire da 21,48 dollari all'anno.

- Sito web: nordpass.com

4. Zoho Vault ($$)

- Descrizione: offre soluzioni per privati e aziende. Si concentra sulla gestione dei team.

- Piattaforme: Windows, macOS, Android, iOS.

- Prezzi: piano gratuito o premium a partire da 72,00 dollari all'anno.

- Sito web: www.zoho.com/vault/

5. Enpass ($$)

- Descrizione: consente l'archiviazione locale o la sincronizzazione con i servizi cloud.

- Piattaforme: Windows, macOS, Linux, Android, iOS.

- Prezzi: a pagamento da 24,00 dollari all'anno o 99,99 dollari (a vita).

- Sito web: www.enpass.io

6. 1Password ($$$)

- Descrizione: offre soluzioni per privati e aziende, puntando sulla semplicità. Offre casseforti per diversi tipi di informazioni.

- Piattaforme: Windows, macOS, Android, iOS, estensioni del browser.

- Prezzi: pagati a partire da 31,80 euro all'anno.

- Sito web: 1password.com

7. Keeper Security ($$$)

- Descrizione: gestore con funzioni avanzate per la protezione aziendale e personale, compreso il monitoraggio del dark web.

- Piattaforme: Windows, macOS, Android, iOS, estensioni del browser.

- Prezzi: a partire da 34,99 dollari all'anno.

- Sito web: keepersecurity.com

8. Bitwarden ($$$$)

- Descrizione: piattaforma open source, apprezzata per la sua trasparenza e sicurezza. Ha un piano gratuito molto completo.

- Piattaforme: Windows, macOS, Linux, Android, iOS, estensioni del browser.

- Prezzi: piano gratuito o premium a partire da 48,00 dollari all'anno.

- Sito web: bitwarden.com

9. Dashlane ($$$$$)

- Descrizione: combina un gestore di password con funzioni aggiuntive come il monitoraggio del dark web e la VPN integrata nel piano premium.

- Piattaforme: Windows, macOS, Android, iOS, estensioni del browser.

- Prezzi: gratuiti (limitati) o premium a partire da 240,00 dollari all'anno.

- Sito web dashlane.com

Autenticazione a doppio fattore (2FA): un potente alleato

L'autenticazione a due fattori (2FA), nota anche come autenticazione a due fattori, è un metodo di sicurezza che richiede due diverse forme di verifica per consentire l'accesso a un account o a un sistema. In questo modo, anche se la vostra password viene violata, dovrete comunque passare attraverso questa seconda fase di autenticazione, aggiungendo un ulteriore livello di protezione contro gli accessi indesiderati.

Di norma, l'accesso viene autenticato con uno dei tre metodi seguenti:

- Utilizzando dati conosciuti: una password, un PIN o un codice di accesso.

- Utilizzando qualcosa che si possiede: un dispositivo fisico come un telefono cellulare, una carta di sicurezza, un token hardware, ecc.

- Riconoscimento di qualcosa che siete: impronte digitali, riconoscimento facciale, voce, ecc.

L'autenticazione a due fattori (2FA) utilizza solitamente due di questi fattori per rafforzare la sicurezza del login.

Così, ad esempio, dopo aver inserito la password (qualcosa che si conosce), si può ricevere un codice una tantum sul cellulare (qualcosa che si possiede), che deve essere inserito per completare il login.

Alcuni tipi di sistemi a due fattori

Ecco alcuni dei tipi più comuni di autenticazione a due fattori:

- SMS o e-mail: il mezzo più comune, in cui l'utente riceve un codice (via e-mail o SMS) che deve essere inserito per autenticare l'accesso. È facile da usare e non richiede l'installazione di applicazioni, ma è vulnerabile all'intercettazione dei messaggi e agli attacchi di SIM swap.

- Applicazioni di autenticazione: sono applicazioni come Google Authenticator, Microsoft Authenticator o Authy, che generano codici temporanei una tantum.

- Tocken hardware: sono dispositivi fisici, come smart card o dispositivi USB, che devono essere collegati per l'autenticazione.

- Biometria: utilizza le caratteristiche fisiche del proprietario, come le impronte digitali, il riconoscimento facciale, vocale o dell'iride, per l'autenticazione.

- Notifiche push: un avviso viene inviato a un dispositivo mobile, consentendo al proprietario di riconoscere e approvare l'accesso o negarlo con un solo tocco.

- Tocken basati sul tempo: generano codici temporanei su un dispositivo, come le app di autenticazione o i token hardware, ampiamente utilizzati dalle banche.

Per quanto riguarda le applicazioni di autenticazione 2FA, abbiamo raccolto quattro suggerimenti da installare:

- Google Authenticator: semplice da usare, genera codici di verifica a tempo limitato ed è compatibile con un'ampia gamma di servizi online.

- Microsoft Authenticator: eccellente per gli utenti che utilizzano i servizi Microsoft, ma compatibile anche con altri servizi online. Oltre ai codici di verifica, offre un'autenticazione senza password per accessi più sicuri.

- Authy: questa app offre funzioni extra, come il backup su cloud per un facile recupero in caso di perdita o sostituzione dei dispositivi. Ha un'interfaccia facile da usare.

- Duo Mobile: offre un'ampia gamma di funzioni di autenticazione, tra cui notifiche push, codici di verifica e supporto per più account.

Per installarla, basta andare sul proprio app store (Google Play, Apple Store), cercare l'app che interessa e installarla.

Tutte queste applicazioni sono gratuite, facili da usare e offrono un ulteriore livello di sicurezza per i vostri account online. La scelta di quella giusta può dipendere dalle preferenze personali, dai dispositivi utilizzati e dall'integrazione con i servizi utilizzati.

Utilizzo della biometria come elemento di protezione

L'uso della biometria, come le impronte digitali, offre convenienza e sicurezza, ma richiede anche alcune precauzioni per garantire la corretta protezione dei dati.

Come già detto, la biometria è l'uso delle caratteristiche fisiche del proprietario. Tra i metodi disponibili, le impronte digitali sono il tipo di biometria più comune. Sebbene sia molto sicura dal punto di vista dell'accesso, in quanto difficile da replicare (perché la persona ha modelli unici), richiede un livello di attenzione maggiore da parte dell'utente, in quanto si tratta di informazioni che non possono essere alterate.

Un altro inconveniente della biometria: se un'impronta digitale registrata è compromessa, ad esempio, da un piccolo taglio sul dito, può già causare difficoltà nell'utilizzo.

Di seguito sono riportate importanti raccomandazioni per l'utilizzo delle impronte digitali come metodo di autenticazione:

- Evitare di impostare la biometria in ambienti non sicuri: ad esempio, quando si accede a edifici dove non si va spesso.

- Preferire dispositivi che memorizzano i dati biometrici localmente e non su server cloud.

- Disabilitare il suo utilizzo in casi specifici: a seconda dell'applicazione, è possibile disabilitare temporaneamente la biometria e dare la preferenza a PIN o modelli.

Come sapere se le vostre password sono state compromesse

Rimanere informati e proattivi è essenziale per garantire la sicurezza delle informazioni personali nell'ambiente digitale.

Nel gennaio 2024 si è verificata quella che è stata definita la "Madre di tutte le fughe" (MOAB), con un totale di 26 miliardi di record di password, per un totale di 12 terabyte di informazioni (McAfee).

La perdita o la violazione di una password può compromettere la vostra sicurezza digitale.

Quindi, tenete d'occhio i segnali, come la ricezione di e-mail di conferma della password che non avete richiesto.

Servizi di informazione sulle perdite suggeriti

Per semplificare la vita di tutti i giorni, ci sono servizi online che permettono di verificare se le proprie password sono state esposte nelle fughe di dati.

Fate attenzione quando scegliete un servizio! Assicuratevi che sia conforme alle leggi sulla privacy e sulla protezione dei dati. Non inserite mai il vostro login e la vostra password insieme. Se state cercando di scoprire se la vostra e-mail o il vostro login sono stati divulgati, non inserite la vostra password. Se state cercando di scoprire se la vostra password è stata divulgata, non inserite mai il vostro login o il vostro indirizzo e-mail.

Quando si accede a questi servizi, se si scopre che i propri dati sono stati esposti, cambiare immediatamente le password compromesse e ricordarsi di attivare sempre l'autenticazione a due fattori.

Ecco alcuni servizi che vi permettono di scoprire se la vostra password è stata divulgata:

1. Sono stato fregato

- Descrizione: uno dei siti più noti per verificare se la propria e-mail o password è stata compromessa da fughe di dati. Mantiene un database aggiornato con miliardi di record.

- Come funziona: si inserisce l'e-mail o la password e il sito controlla se è apparsa in qualche fuga di notizie nota.

- Sito web: https://haveibeenpwned.com

2. Monitoraggio di Firefox

- Descrizione: Strumento per il browser Firefox, integrato con il database di Have I Been Pwned, che consente di monitorare i propri dati personali in fuga.

- Come funziona: si inserisce il proprio indirizzo e-mail e il sito notifica se è stato compromesso. Offre anche avvisi per nuove fughe di notizie.

- Sito web: https://monitor.firefox.com

3. DeHashed

- Descrizione: un motore di ricerca per i dati trapelati, tra cui password, nomi utente, numeri di telefono e altro. Viene utilizzato sia dagli utenti che dai professionisti della sicurezza.

- Come funziona: inserite le vostre informazioni per verificare se sono state esposte. Offre piani gratuiti e a pagamento.

- Sito web: https://dehashed.com

4. LeakCheck

- Descrizione: strumento per il controllo delle fughe di dati, con particolare attenzione alle password. Oltre alle e-mail, consente di cercare nomi utente e persino password specifiche (non digitate mai login e password insieme).

- Come funziona: si inseriscono le informazioni per verificare la propria esposizione nei database trapelati.

- Sito web: https://leakcheck.io

5. CyberNews Controllo della fuga di dati personali

- Descrizione: Servizio gratuito di CyberNews che consente di verificare se la propria e-mail è stata esposta in fughe di notizie note.

- Come funziona: inserite il vostro indirizzo e-mail e riceverete un rapporto con le perdite associate.

- Sito web: https://cybernews.com/personal-data-leak-check

6. SpyCloud

- Descrizione: uno strumento rivolto alle aziende, ma che consente anche agli utenti di verificare se le loro credenziali sono state compromesse.

- Come funziona: inserite il vostro indirizzo e-mail per verificare la presenza di perdite in un vasto database.

- Sito web: https://spycloud.com

7. Controllo password Kaspersky

- Descrizione: uno strumento offerto da Kaspersky che valuta la forza delle vostre password e verifica se sono state compromesse da falle note.

- Come funziona: si inserisce la password e lo strumento ne analizza la forza e la presenza nei database di password trapelate.

- Sito web: https://password.kaspersky.com

Implicazioni della fuga di password

In caso di fuga di password, si può incorrere in gravi conseguenze, quali:

- Furto di identità: i criminali informatici possono impersonare l'utente rubando la sua identità. Si pensi, ad esempio, alle complicazioni legate ai casi in cui l'accesso a Instagram è stato rubato e i criminali fanno false promesse o post controversi spacciandosi per il proprietario dell'account.

- Danni finanziari: l'accesso ai conti bancari o la richiesta di riscatti per i social network rubati sono alcuni esempi dei danni finanziari che le password violate possono portare.

- Danni alla reputazione: durante il furto d'identità da e-mail e social network, possono essere inseriti testi e post con contenuti vari (sessuali, pregiudizievoli, ecc.) che danneggiano la reputazione del vero proprietario dell'account. Lo sforzo e il tempo necessari per rimediare a questo danno possono essere immensi.

Cosa si può fare per prevenire le perdite?

Il miglior meccanismo di sicurezza è la prevenzione. Pertanto, agire in modo proattivo è molto importante per evitare che le password vengano violate o rubate.

Questi sono alcuni dei principali motivi per cui le password vengono esposte:

- Password deboli e riutilizzate: password semplici e ripetute su più account facilitano gli attacchi brute force e altre tecniche di intrusione. Avere password diverse per accessi diversi.

- Attacchi di phishing: azioni da parte di criminali informatici che inducono gli utenti a rivelare le proprie password su siti web falsi o tramite messaggi di posta elettronica dannosi.

- Malware e Keylogger: programmi installati sul dispositivo che possono catturare le password digitate o memorizzate in file non protetti.

- Errore umano e negligenza: condividere le password nelle chat, scriverle su carta, tra gli altri, sono errori comuni che espongono le password.

- Accesso non autorizzato da parte di insider: dipendenti o collaboratori con cattive intenzioni possono sfruttare il loro accesso privilegiato ai sistemi per rubare le password. Il 'Rapporto globale sul costo delle minacce interne'. (Ponemon Institute 2023) ha rivelato che il 55% degli incidenti di sicurezza coinvolge insider negligenti o malintenzionati.

Suggerimenti per mantenere le password al sicuro

Quindi, per mantenere le vostre password al sicuro, potete fare come segue:

- Non scrivete mai le vostre password su carta o in file non protetti del vostro computer.

- Utilizzate i gestori di password per organizzare e proteggere le vostre informazioni.

- Abilitare l'autenticazione a due fattori e le notifiche di accesso ai vostri account.

- Non cliccate sui collegamenti ipertestuali nelle e-mail sospette.

- Limitare l'accesso dei dipendenti ai dati sensibili e mantenere meccanismi di allarme in caso di utilizzo sospetto.

Conclusione

La sicurezza delle password è la base della protezione digitale. Combinando buone pratiche, strumenti affidabili e tecnologie come la 2FA, è possibile ridurre significativamente i rischi online.

Per semplificare la vostra routine e aumentare la vostra sicurezza, provate il generatore automatico di password sicure di SafetyMails. È una soluzione pratica ed efficiente che vi aiuta a mantenere le vostre informazioni al sicuro.

Non rimandate la sicurezza a un secondo momento. Create subito password forti e proteggete i vostri account!