La montée du faux email : Comment identifier et se protéger

Avant de comprendre les méfaits des faux emails, il est important de pouvoir en identifier un lorsque vous le voyez dans votre boîte de réception.

Un faux email fait essentiellement référence à des emails falsifiés ou frauduleux qui sont envoyés dans le but de tromper le destinataire.

L'objectif varie fortement selon chaque type de faux email, et peut chercher à obtenir des informations personnelles et confidentielles pour des escroqueries financières, installer des malwares (virus) sur l'appareil du destinataire ou même le diriger vers de faux sites web pour acheter des produits à des prix étrangement attractifs.

Comment repérer un faux email ?

Chaque faux email présente des caractéristiques fondamentales qui, si elles sont correctement observées, vous permettront de ne pas être victime d'une escroquerie. Jetons un coup d'œil :

- Expéditeur suspect : vérifiez que le nom de l'expéditeur ne comporte pas de caractères étranges ou de fautes d'orthographe.

- E-mails non officiels : méfiez-vous des expéditeurs d'e-mails qui n'utilisent pas les domaines officiels (tels que "gmail.com", ou des orthographes différentes, telles que "SafetiMaills.com" - "Au lieu de SafetyMails.com", ou "SafetyMails.Superdesconto.com" ;

- Demandes inappropriées : les courriels ne doivent jamais demander de données personnelles, telles que les mots de passe, les numéros de carte de crédit ou les coordonnées bancaires, entre autres ;

- Orthographe : cela semble évident, mais les courriels frauduleux n'accordent généralement pas d'importance à la qualité de l'orthographe. Ils comportent généralement des erreurs grossières dans l'objet du message ou dans le nom de l'expéditeur, par exemple ;

- Liens raccourcis : les hyperliens qui utilisent des services de raccourcissement (tels que bit.ly) peuvent masquer la destination finale. Ne cliquez pas.

- Liens masqués : de nombreux liens hypertextes sont placés sur des mots (où l'on ne peut pas voir l'URL complète). Pour faciliter les choses, il suffit de passer le pointeur de la souris sur l'hyperlien et le tour est joué : l'URL de destination s'affiche et vous savez si elle est fiable ou non.

- Urgence : les courriels qui demandent une action immédiate, dans l'urgence, sont suspects ;

- Pièces jointes : les courriels contenant des pièces jointes peuvent être dangereux. Les organismes publics, en particulier les administrations fiscales et les magasins de commerce électronique, n'envoient jamais de courriels contenant des pièces jointes. N'ouvrez pas ce type de fichier, sauf si l'expéditeur est connu et digne de confiance.

- Promesses irréalistes : vous savez, ce produit de 1 800 $ offert en "lot spécial" pour 400 $ ? Fuyez !

- Conception et mise en forme : ces types d'e-mails ont généralement une mauvaise mise en page, avec des images de mauvaise qualité, et tentent souvent de ressembler à un site web célèbre.

Conseils pour identifier un faux email

Voici 2 autres astuces infaillibles, mais qui vous demanderont un peu plus d'habileté et de connaissances techniques pour repérer un faux email.

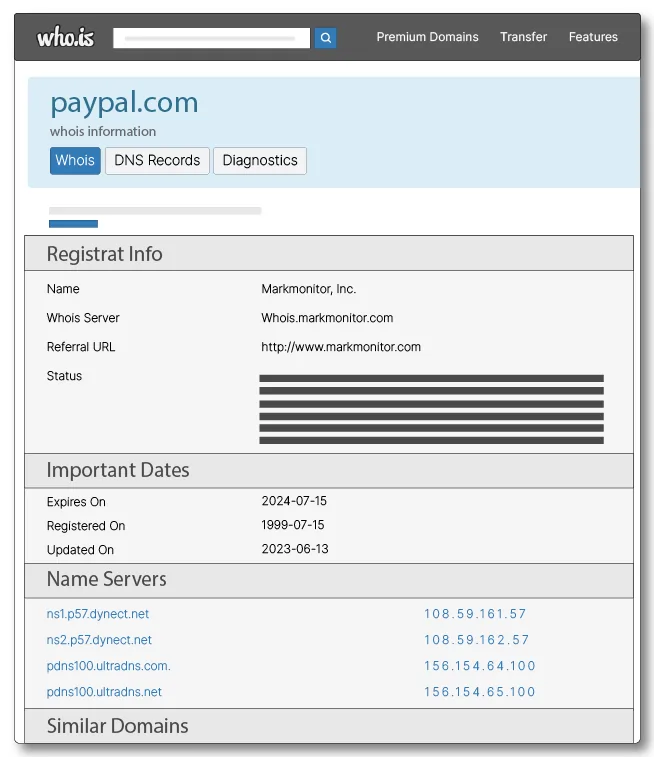

Date de publication du site : de nombreux faux sites de vente, qui promettent des produits à des prix exagérément alléchants, sont créés uniquement pour les besoins de l'escroquerie et sont ensuite abandonnés. Ils vendent et ne reviennent jamais vers vous. Méfiez-vous donc des sites dont la publication est trop récente.

Et comment le savez-vous ?

Pour les sites au Brésil (.com.br), allez à https://registro.br/tecnologia/ferramentas/whois/. Pour les sites sur d'autres domaines, allez à https://who.is/.

Tapez le domaine à rechercher et voyez les résultats.

Authentifications du courrier électronique : pour être envoyés et reçus par les fournisseurs de courrier électronique, les messages doivent passer par certaines authentifications de sécurité, telles que SPF, DKIM et DMARC.

Vous pouvez vérifier, en utilisant n'importe quel webmail, si ces authentifications sont fonctionnelles et appropriées dans un courrier électronique.

Dans Gmail, par exemple, il suffit d'ouvrir le message, de chercher l'icône "plus" (celle avec les trois points) et de chercher dans le menu l'option "<> Afficher l'original".

Il est évident que chaque webmail aura sa propre façon d'identifier si les authentifications fonctionnent. Mais savoir cela est déjà un conseil en or, n'est-ce pas ?

Types de faux email

Maintenant que vous savez comment identifier un faux email et comment l'éviter, il est temps de découvrir les types de faux emails les plus courants que vous pouvez trouver dans votre boîte de réception.

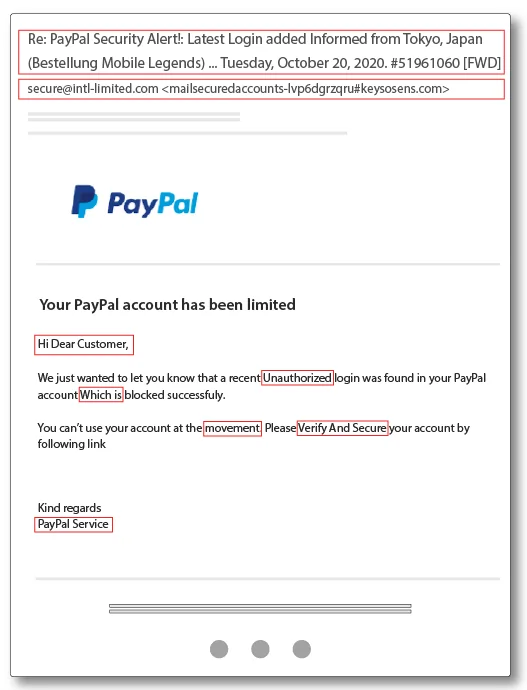

Hameçonnage

Il s'agit de messages conçus pour ressembler à des courriels envoyés par une source légitime, telle qu'une banque ou une société de commerce électronique ou de technologie. L'objectif est d'obtenir des informations personnelles telles que des mots de passe ou des numéros de carte de crédit.

Dans de nombreux cas, ce faux email est complété par des données obtenues publiquement auprès du destinataire (comme le nom de la personne, l'entreprise dans laquelle elle travaille et son intitulé de poste, par exemple, qui peuvent être facilement obtenus sur les réseaux sociaux), afin de donner plus de crédibilité au message.

Chasse à la baleine

Il s'agit d'un type d'hameçonnage plus élaboré, destiné aux personnes en vue, telles que les cadres ou les décideurs des entreprises. Ce type de faux email tente de parler de questions juridiques ou de problèmes critiques pour les cadres, exigeant une réponse immédiate.

Il peut s'agir, par exemple, de messages concernant des impôts en retard, des recettes fédérales, des avis extrajudiciaires, etc.

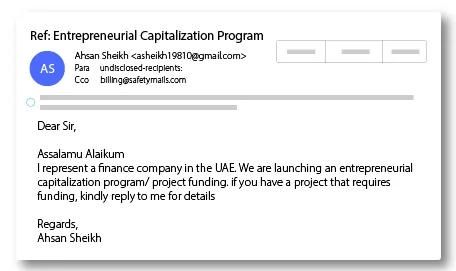

Escroquerie

Ce faux email vise à escroquer les destinataires en les convainquant d'envoyer de l'argent ou d'accéder à des liens qui mènent à de fausses offres. Généralement, après une première approche, lorsque le destinataire répond, le fraudeur commence à parler d'opportunités et demande de l'argent pour lancer un processus ou une procédure qui générera une grosse somme d'argent en récompense.

Logiciels malveillants

S'il faut parler d'un type de faux email extrêmement nocif, le voici : ces emails consistent à envoyer des messages de masse avec des liens qui, une fois cliqués, installent des logiciels malveillants qui peuvent, entre autres choses :

- enregistrer, par le biais d'un enregistreur de frappe, toutes les frappes effectuées afin de voler des informations confidentielles (telles que les mots de passe des courriers électroniques, les mots de passe bancaires, etc ;)

- l'installation d'un ransomware, qui est un type de logiciel qui crypte les fichiers sur l'appareil du destinataire (PC, ordinateur portable, smartphone, tablette, etc.) et demande une rançon pour les libérer.

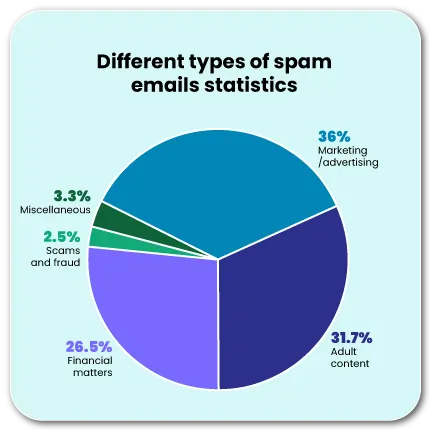

SPAM

Peut-être le type de faux email le moins nocif, le spam consiste à envoyer des messages non sollicités en masse, généralement à des fins publicitaires, à des destinataires qui n'ont pas demandé à les recevoir.

Cependant, il arrive que des spams contiennent des logiciels malveillants ou des techniques d'hameçonnage. Il est donc essentiel de rester vigilant.

Chaque type de faux email a ses propres caractéristiques et méthodes, mais ils ont tous en commun l'objectif de tromper le destinataire.

Les courriels jetables sont-ils de faux emails ?

En règle générale, les emails jetables (ou emails temporaires) ne sont pas de faux emails, car leur but premier est de donner à l'utilisateur la possibilité de disposer d'un compte email pendant une courte période avant d'être jeté ou supprimé.

Les objectifs de ce type de courrier électronique sont les suivants :

- Temporaire : ils sont configurés pour n'exister que pendant un certain temps

- Anonyme : vous ne savez pas qui se cache derrière cette adresse électronique et aucune information personnelle n'est nécessaire pour la créer.

- Pratique : ils peuvent être créés rapidement pour une utilisation immédiate et unique

Les utilisations les plus courantes sont les suivantes:

- Services de test : utilisés pour s'inscrire à des forums en ligne ou à des environnements où l'adresse électronique est exposée ;

- Prévenir le spam : utilisés une seule fois, ils contournent les processus traditionnels de vérification des courriels et empêchent l'envoi de messages ultérieurs.

CEPENDANT, ce type de courrier électronique peut représenter un danger et un canal d'abus, comme par exemple :

- Potentiel d'abus : ils peuvent être utilisés de manière inappropriée pour contourner les contrôles de sécurité, s'inscrire de manière répétée à des services dont les offres sont limitées aux nouveaux utilisateurs, ou envoyer des messages anonymes qui pourraient être malveillants

- Fraude : l'utilisation d'un faux email sur un site de commerce électronique, associé à une fausse carte de crédit, rend les achats frauduleux difficiles voire impossibles à tracer.

Conseil pour les entreprises qui veulent éviter les inscriptions par courrier électronique jetable

Si vous souhaitez éviter les emails jetables, les emails temporaires ou les faux emails lors de l'inscription à des pages d'atterrissage, des sites web, etc..., utilisez l'API de vérification des emails en temps réel de SafetyMails.

Ouvrez un compte gratuit maintenant et essayez les fonctionnalités !

Éviter les rebonds

Téléchargement et vérification de plus de 2 millions d'adresses électroniques en une seule fois : si vous avez affaire à de grandes listes d'adresses électroniques, il est extrêmement important de les vérifier fréquemment.

S'inscrire gratuitementDommages causés par de faux emails aux entreprises

Outre les dommages que les faux emails causent aux particuliers, les entreprises souffrent également des actions de ce type de messages malveillants, et ce à plusieurs niveaux.

En commençant par les pertes financières, les employés inattentifs peuvent finir par payer des factures illégitimes, comme dans le cas ci-dessous, où un fraudeur tente de se faire passer pour registro.br :

L'expéditeur de l'e-mail tente manifestement d'usurper l'identité de registro.br et de demander une redevance annuelle pour un domaine Internet.

Points à noter

- la présentation de l'e-mail ne provient manifestement pas de registro.br

- le montant de la prétendue facture est beaucoup plus élevé que ce qui est normalement payé

- la date d'échéance est le même jour que celui de l'envoi de l'e-mail (paiement urgent)

- l'expéditeur n'a aucune chance d'être réel

La crédibilité de l'entreprise est ainsi ébranlée, ce qui érode la relation avec les clients actuels et crée des obstacles dans la relation et l'analyse de conformité avec les nouveaux clients. Ce type de dommage est extrêmement coûteux à réparer.

En fonction de l'ampleur du problème, cela pourrait même entraîner de lourdes amendes de la part des organismes de réglementation, ainsi que d'éventuels frais de justice.

The third problem can be considered a mixture of the first two, as it involves the interruption of operations. When a fake email results in a successful attack, it can compromise vital systems, which will need to be shut down to mitigate problems. This potential business interruption can lead to financial losses and damage to customer relations, as well as requiring additional operating costs.

C'est pourquoi il est extrêmement important que les entreprises travaillent constamment à la maturité de leurs politiques et actions en matière de protection des données et de la vie privée, avec l'adoption de logiciels, de technologies et de pratiques de protection, la cartographie de leurs fournisseurs, la formation constante de leurs équipes en termes de sensibilisation et de pratiques sûres (telles que la politique du bureau propre, par exemple, l'accès avec des niveaux séparés, le contrôle des appareils mobiles, les réseaux protégés, etc.)

Faux emails et élections : une menace pour les démocraties

Lors des élections, l'intégrité et la transparence du processus sont essentielles. Après tout, il s'agit de l'avenir d'une nation.

Lorsque la société parle de "fake news", elle est souvent étroitement associée dans l'esprit des gens aux réseaux sociaux et aux applications de messagerie telles que Whatsapp et Telegram. Cependant, les SMS, les courriels et même la distribution de prospectus sont des canaux par lesquels ce type de pratique peut être mis en œuvre.

Dans la sphère numérique, le faux email peut être un outil très destructeur en matière d'élections. C'est un moyen de diffuser de fausses informations de manière incontrôlée à un groupe cible très précis, puisqu'il est possible non seulement de savoir qui sera ciblé, mais aussi de surveiller le comportement de chaque personne par rapport à ce contenu.

Parmi les méfaits des faux emails dans les processus électoraux, on peut citer :

- Diffusion de la désinformation : des politiciens ou des candidats malveillants et leurs conseillers peuvent diffuser de fausses informations sur leurs adversaires, qu'il s'agisse de fausses accusations, de résultats de sondages électoraux faussés, d'informations erronées sur les lieux de vote, etc.

- Manipulation de l'opinion publique : l'envoi de ce type de faux email contenant des informations désobligeantes ou fausses sur des personnes ou des sondages électoraux, diffusant des théories du complot, peut influencer les destinataires à modifier leur perception de leurs candidats, conduisant à un changement d'intention de vote, voire à discréditer le processus électoral dans son ensemble.

- Impact sur les résultats électoraux : l'impact de ces faux emails peut être si profond qu'ils peuvent finir par modifier le cours d'une élection, décourager la participation des électeurs et affecter le taux de participation.

Lutte contre les faux emails : technologies émergentes

Il est évident que le marché ne ferme pas les yeux sur ce scénario menaçant. Bien au contraire. Le faux email est un phénomène étroitement surveillé depuis des décennies et de nombreuses mesures de sécurité ont été adoptées.

Jetons un coup d'œil à certains d'entre eux :

- Systèmes d'authentification robustes : DMARC, DKIM et SPF, qui sont des protocoles de sécurité du courrier électronique permettant de vérifier que les expéditeurs sont bien ceux qu'ils prétendent être et de s'assurer que les courriers électroniques n'ont pas été modifiés en cours de route ;

- Filtres de courrier électronique avancés : il existe des filtres basés sur l'analyse contextuelle, qui analysent qui envoie, quand, comment et à quelle fréquence, et quel est le comportement du destinataire face à ces courriels. En outre, il existe des filtres comportementaux, qui suivent les actions du destinataire (comme le fait de signaler un courriel comme spam ou de le supprimer sans l'avoir lu), ce qui permet à l'algorithme du fournisseur d'améliorer ses protections contre le hameçonnage ;

- Intelligence artificielle : des systèmes qui deviennent capables de créer des algorithmes avancés d'enquête sur les faux emails qui analysent le texte des emails à la recherche de signes tels qu'une urgence exagérée, des erreurs grammaticales typiques et d'autres indicateurs de fraude ;

Mesures clés contre les faux emails : formation et information

Les technologies sont là pour faciliter la vie des gens, c'est un fait. Mais elles ne peuvent pas faire tout le travail. L'intelligence humaine doit être le facteur le plus important dans le processus de prise de décision.

C'est pourquoi l'éducation numérique est un puissant outil de défense contre le nombre croissant de faux emails.

Dans les écoles

Dès leur plus jeune âge, les élèves sont initiés à un univers désormais essentiellement numérique : smartphones, réseaux sociaux, achats en ligne, cartes numériques, paiements de proximité.

Ils doivent être sensibilisés à la sécurité sur l'internet dès leur plus jeune âge. Il ne s'agit pas seulement de parler de l'antivirus populaire, mais aussi de faire attention à l'enregistrement et à l'utilisation des mots de passe, à l'utilisation de leurs empreintes digitales, à la prudence lors de l'accès à certains types de sites web, etc.

Il est d'autant plus important d'insister sur la sécurité contre les faux emails que les jeunes sont tellement connectés aux réseaux sociaux qu'ils finissent par imaginer que l'email est une technologie dépassée, alors qu'elle est extrêmement utile et demandée, notamment dans la vie de consommateur actif et dans la vie professionnelle d'adulte.

Dans les entreprises

Dès leur embauche, les employés doivent être instruits et initiés à la réalité de la protection de la vie privée et des données, notamment en ce qui concerne l'utilisation de leurs comptes de messagerie, qu'ils soient professionnels ou personnels, la protection de l'infrastructure de l'entreprise contre les faux emails et les dommages qu'ils causent.

Créer une culture de la sécurité :

Installer un logiciel anti-malware : sur tous les biens de l'entreprise

Ateliers et webinaires : il pourrait y avoir des environnements d'apprentissage en ligne avec le contenu le plus élémentaire sur la sécurité de l'information et les politiques de l'entreprise, suivis d'une formation récurrente en face à face ou à distance pour tous les membres de l'équipe sur une base annuelle comme moyen de mise à jour ;

Adoption de politiques claires en matière de respect de la vie privée, de protection des données et de sécurité de l'information : documents officiels contenant toutes les lignes directrices de l'entreprise pour éviter les problèmes et définir les paramètres de ce qui doit être fait en cas de doutes ou d'incidents, à la connaissance de tous les employés ;

Liste de contrôle contre les faux emails

Dans un souci de praticité au quotidien, nous avons élaboré cette brève liste de contrôle que vous pourrez utiliser chaque fois que vous le jugerez nécessaire. Utilisez-la dans vos conférences, vos formations et partout où vous le souhaitez.

| Score d'alerte : 0 | |||

| A propos de l'expéditeur | |||

| Est-il connu ? |

|

Si ce n'est pas le cas, il convient d'enquêter | |

| Contenu | |||

| Des erreurs grammaticales ? |

|

Si oui, soyez prudent | |

| Le sentiment d'urgence est-il exacerbé ? |

|

Si oui, soyez prudent | |

| Lorsque vous survolez des liens, ceux-ci vous paraissent-ils étranges ? |

|

Si oui, soyez prudent | |

| Le domaine qui apparaît sur les liens est-il différent de celui de l'expéditeur ? |

|

Si oui, soyez prudent | |

| Pièces jointes | |||

| Le courriel contient-il des pièces jointes ? |

|

Si oui, assurez-vous que l'expéditeur est connu ! | |

| La pièce jointe a-t-elle été demandée ? |

|

Si ce n'est pas le cas, n'ouvrez pas la pièce jointe | |

| Sécurité | |||

| Avez-vous installé un logiciel anti-malware (antivirus) ? |

|

Si ce n'est pas le cas, évitez d'ouvrir les pièces jointes | |

| Avez-vous vérifié SPF, DKIM et DMARC ? |

|

Si ce n'est pas le cas, vérifiez si vous avez encore des doutes sur l'expéditeur | |

| Après tout cela, avez-vous encore des doutes ? |

|

Si c'est le cas, essayez d'utiliser d'autres moyens de confirmation, comme un message whatsapp ou un appel téléphonique (si vous le/la connaissez). | |

| Score d'alerte : 0 | |||

Utiliser des technologies telles que l'antispam, les meilleures pratiques, l'intelligence artificielle, la formation des utilisateurs et la formation numérique continue pour les personnes, enseigner sur les faux emails et promouvoir de meilleures politiques pour protéger les informations personnelles et professionnelles.